Fabricantes de discos rígidos foram diferenciando como um louco, a fim de fornecer os produtos de armazenamento de direito para todos. Eles oferecem tradicionais discos rígidos, drives para notebooks, os modelos de desktop com desempenho otimizado para os entusiastas e discos rígidos para aplicações de negócios e da empresa. Há também unidades "verdes" que foram projetados para consumir o mínimo de energia possível. No entanto, você pode não saber disso, mas os usuários podem alterar as características de um disco rígido através do recurso de gerenciamento acústico, que permite a modificação dos padrões de acesso e mudança de discos rígidos de seu modo default (rápido) em um modo silencioso. Como isso influencia o consumo de energia e desempenho? Usamos um Hitachi Deskstar 7K1000.B para encontrar algumas respostas.

Vs rápido. Calma

Vs rápido. Calma

Todos os discos rígidos baseados em interfaces Serial ATA UltraATA/100 ou incluir o recurso de gerenciamento acústico automático (AAM), mas você precisa de ferramentas de software para acessá-lo e modificar suas configurações. Embora AAM permite configurar muitos valores individuais que vão desde o máximo de desempenho para o menor ruído, muitas ferramentas só facilitar o ajuste a unidade para um dos dois modos: "rápido" ou "quieto. "Como intensa atividade do disco rígido normalmente aumenta os requisitos de energia, padrões de acesso menos agressivas pode realmente resultar em diminuição do consumo de energia. A chave para reduzir o ruído de acesso encontra-se em suavizar a aceleração e frenagem da leitura / gravação de cabeças.

Desempenho do Primeiro

Tanto quanto sabemos, a maioria dos discos rígidos não são pré-definidos para uma operação silenciosa, mas sim utilizar o seu modo rápido. A maioria das unidades que temos recebido e que aferido para inclusão em nossas 3.5 "gráficos de desempenho do disco rígido foram criados no modo rápido. Aqueles que não estavam foram definidas manualmente para "rápido" pela nossa equipe. Não há nenhuma maneira confiável de dizer qual modo está ativado, exceto pela utilização de ferramentas de análise, como SiSoft Sandra, como a diferença de desempenho requer cargas de trabalho ou referências significativas a ser revelado. Entusiastas die-hard pode ser capaz de desmascarar o modo silencioso com base no nível de ruído, mas mesmo isso é necessário conhecer as diferenças.

Com tudo o que foi dito, a diferença entre os modos é significativa, como você verá na seção de referência. Assim, nós não recomendamos o uso do modo silencioso, a menos que você realmente quer o funcionamento do sistema silencioso. Vamos discutir por que os discos rígidos têm mais influência sobre o ruído do sistema do que você pensa.

2 Acoustic Managemente: Como Funciona

Apesar de todos os discos rígidos têm apoiado de alguma forma de gerenciamento de energia configurável desde os primeiros dias da ATA-4 (UltraDMA/33), gerenciamento automático acústico (AAM) tem sido apoiado desde a introdução da ATA-6 (UltraATA/100). No caso de gerenciamento de energia, um valor entre 1 e 254 determina o nível de economia de energia. Para dar um exemplo simples, se você ficar abaixo de 128, o disco rígido pára automaticamente o motor spindle, após um tempo de inatividade definido. Note que isso não tem nada a ver com o gerenciamento de energia do sistema operacional, o que faz mais sentido para a operação do dia-a-dia, pois é ciente de aplicações e cargas de trabalho.

AAM é programado com valores que definem os parâmetros do acionamento de uma maneira muito granular, permitindo o ajuste de ruído, o desempenho, a temperatura, os requisitos de energia e expectativa de vida. A gama de possíveis valores é 128-254. O efeito real de cada uma das configurações permanece escondido dentro do firmware do disco rígido, porém, ea maioria dos utilitários simples na Web só irá deixá-lo a escolher entre o máximo desempenho e mínimo ruído.

Por ruído é uma questão tão

Embora possa diferir de uma pessoa para a outra audição humana, em geral, é limitado à gama de frequências entre cerca de 20 Hz e 20 kHz, com sensibilidade aumentada para as frequências específicas. A maioria das pessoas são capazes de ouvir frequências entre 1 kHz e 3 kHz muito bem, o que significa que a redução do ruído apenas nesta faixa de freqüência faz mais diferença do que tentar isolar ou reduzir as outras frequências. Isto é onde a gestão acústico chutes pol

A maior parte das ondas sonoras entre 1 e 3 kHz consistem de ruído de duas fontes diferentes. O primeiro é o ruído do disco rígido causada pela rotação do motor e o atrito dentro da unidade. Esse ruído normalmente só pode ser reduzida modificando componentes do disco rígido. O segundo, no entanto, que constitui a maior parte do ruído percebemos, é provocado pela vibração entre a unidade de disco rígido, tendo o processo de computador. Este por sua vez é constituída de vibração de rotação, que é causada pela rotação do motor, assim como o ruído dos leitura / gravação de cabeças, que aceleram e freio muitas vezes por segundo vibração.

A maneira mais rápida de mudar cabeças é, acelerando-los na direção da nova pista até a metade do caminho foi percorrido e, em seguida, desacelerar o movimento da cabeça até que eles chegaram ao seu destino. Existem várias opções disponíveis para alterar esta operação, começando com a modificação de aceleração e de travagem, bem como a força de impulso, que é necessária. Adicionando Native Command Queuing para a equação, que analisa e reordena todos os comandos de entrada, em um esforço para encontrar o tratamento mais eficiente para-ajuda a diminuir o movimento da cabeça, o que pode melhorar o tempo de acesso eo ruído de acesso.

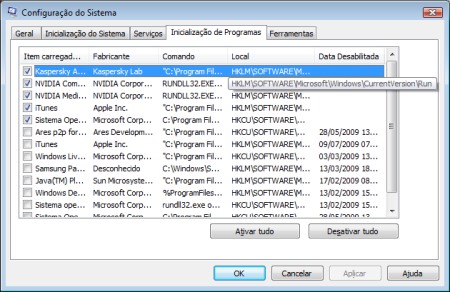

Ferramentas AAM

Existem vários utilitários disponíveis na Internet para modificar as configurações da AAM. Hitachi, cujo 7K1000.B Deskstar usamos para este artigo, fornece seu próprio Feature Tool 2.11. O software é poderoso, pois pode modificar as configurações de cache, modos de transferência, consumo de energia, e as configurações de interface, mas é baseado em DOS e exige a execução de linha de comando e iniciar o sistema a partir de uma imagem de disco ou CD de boot de disquetes de 3,5 ". A imagem e o Feature Tool 2.11 estão disponíveis na página de download da Hitachi . Este não é apenas o caso de Hitachi. Encontramos aplicativos de linha de comando semelhantes de fornecedores disco rígido Samsung e Seagate. Outras ferramentas, como o HDD Acústico Manager Abacus, a ferramenta de AAM, o Hard Disk Sentinel, e outras são escritas para ser mais fácil de usar.

WinAAM

WinAAM

Optamos por utilizar uma das ferramentas mais simples que encontramos: WinAAM. Versão 2.9 é a versão mais recente e funcionou bem com a nossa unidade Hitachi. Ele não faz nada que não seja definindo os parâmetros AAM ou para acalmar (valor 128) ou alto (254), o que equivale a um desempenho máximo. Este é exatamente o que queremos, pois permitiu-nos verificar o desempenho, acústica e consumos de energia usando as duas configurações extremas.

3. Hitachi Deskstar 7K1000.B

A maioria dos leitores devem estar familiarizados com o Hitachi Deskstar 7K1000.B, que tem sido modelo de topo da Hitachi por alguns meses. Comparado ao seu antecessor, o 7K1000 (sem o B), proporciona consideravelmente melhor taxa de transferência de até 111 MB / s e muito melhor desempenho do aplicativo. Ele agora é baseada em apenas três bandejas de armazenamento, em vez de o desenho de cinco prato alavancada pelo 7K1000 originais. Hitachi atualizou sua garantia para produtos de varejo, resultando em uma garantia de fábrica de cinco anos, que também é o caso para a Seagate e unidades WD principais superiores. Você pode verificar o status do seu drive Hitachi garantia no site da Hitachi .

Embora tenhamos usado a 1 TB Deskstar 7K1000.B, você pode escolher entre vários pontos de capacidade diferentes e obter o mesmo excelente conjunto de recursos, a partir de 160 GB. A maioria dos discos vem com 16 MB de memória cache, e todos utilizam uma interface SATA/300 com Native Command Queuing. Hitachi também tem modelos que vêm com built-in, criptografia de dados em tempo real, chamada massa de criptografia de dados (BDE).

Todas as declarações que fazemos sobre gestão acústico também são válidos para os outros modelos, mas os resultados exatos podem não necessariamente se aplica, uma vez que as unidades de menor capacidade vem com um ou dois pratos em vez de três armazenamento. Isto tem uma influência sobre o ruído de repouso, bem como sobre o ruído de acesso, em que o número de cabeças de ser deslocado.

Descobrimos que a última 7K1000.B Deskstar é uma unidade muito equilibrado e, portanto, é apropriado como uma unidade do sistema. Ele oferece bom desempenho do aplicativo, o rendimento que está acima da média, eo consumo de energia razoável. Como resultado, a unidade proporciona bom desempenho por watt resultados. Outras unidades terabyte, como o Samsung Spinpoint F, proporcionar maior rendimento e um WD Caviar Black é o carro mais rápido de aplicativos. Mas sem disco rígido é perfeito, e as diferenças são de fato pequenas.

Vejamos os resultados com set AAM para qualquer um "rápido" ou "quieto. "

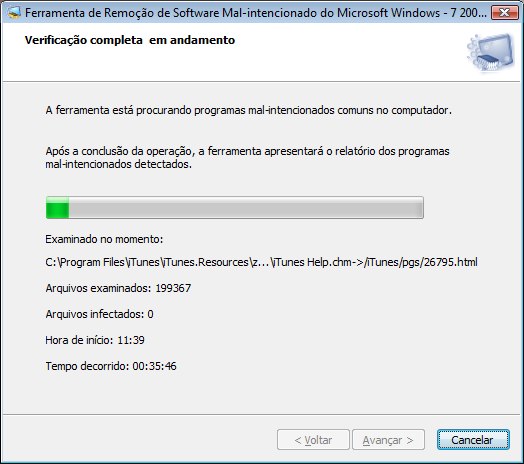

Acústica de medição

Usamos essa caixa isolada para medir o nível de ruído em discos rígidos. Usamos essa caixa isolada para medir o nível de ruído em discos rígidos.

Utilizamos um de nossos próprios caixas de medição acústica para obter alguns números concretos sobre os níveis de ruído. Por favor note que as medições do nível de ruído em dB (decibéis) depender de parâmetros tais como a distância entre o emissor de ruídos e o dispositivo medidor de som, e não pode ser comparado a menos que os resultados são medidos num ambiente idêntico. No nosso caso, o medidor de som foi colocado a cerca de 10 "(25 cm) acima do centro do disco (ver figura abaixo).

Os resultados, em dB, o que é igual a um décimo de um bel (B), são baseadas em um logaritmo com uma base de 10, o que significa que um resultado que é maior do que 10 dB outro resultado é duas vezes mais forte (= ruidosa). É óbvio que, aumentando a distância entre a fonte de ruído e o medidor de som irá resultar em medições inferiores. A ampla explicação da unidade de medida decibel pode ser encontrada na Wikipedia .

Diferenças do nível de ruído

Usamos o nosso padrão de referência workstation IOmeter para testar unidade ruído atividade, uma vez que resulta em movimentos aleatórios pesados das cabeças. A diferença entre as definições de calma e rápida é extremamente notável: 43 dB contra 49 dB em nosso ambiente de teste, que quem não está perto de surdo vai notar. Os resultados IOMeter foram impactados pelas configurações tranquilos e foram consideravelmente mais baixos, há também uma pequena diferença no benchmark PCMark05 eo tempo médio de acesso (este último provavelmente mudou mais). No entanto, não encontramos nenhuma diferença mensurável quando ele veio para seqüencial lê ou escreve: a definição AAM não muda nada aqui.

5. Test Setup e Diagrama de Transferência

Nós repetimos o teste de throughput várias vezes, mas não houve diferença perceptível na taxa de transferência se AAM foi criado para acalmar ou para o modo rápido.

Processor (s) 2x Intel Xeon Processor (Nocona core)

3. 6 GHz, FSB800, 1 MB L2 Cache

Plataforma Asus NCL-DS (Socket 604)

Intel E7520, BIOS 1005

RAM Corsair CM72DD512AR-400 (DDR2-400 ECC, reg.)

2x 512 MB, CL3-3-3-10 sincronismos

Sistema de disco rígido Western Digital Caviar WD1200JB

120 GB, 7, 200 RPM, 8 MB de cache, UltraATA/100

Mass Storage Controller (s) Intel 82801EB UltraATA/100 Controller (ICH5)

Promise SATA 300TX4

Promise FastTrak TX4310

Driver 2. 06. 1. 310

Networking Broadcom BCM5721 On-Board Gigabit Ethernet NICv

Subsistema gráfico On-board

ATI RageXL, 8 MB

Benchmarks

Medidas de desempenho c't h2 benchw 3. 6

PCMark05 V1. 01

I / O Desempenho IOMeter 2003. 05. 10

File server-referência

Web server do índice de referência

Banco de dados do índice de referência

Workstation do índice de referência

Sistema Software & Drivers

OS Microsoft Windows Server 2003 Enterprise Edition,

Service Pack 1

Plataforma de motorista Intel Utilitário de instalação Chipset 7. 0. 0. 1025

Graphics Driver Padrão do Windows Graphics Driver

6. Tempo de acesso e desempenho de I/O

O tempo de acesso difere claramente muito entre o modo silencioso e rápido. Este é o preço que você paga para o desempenho ou o silêncio, dependendo do seu ponto de vista.

As taxas de transferência não se alterou quer definir o Hitachi Deskstar 7K1000.B ao modo rápido ou para o modo silencioso.

O tempo de acesso rápido em se traduz no modo rápido em até 20% melhor desempenho de I / O, mas isso se aplica principalmente a pequenas profundidades de fila. Dependendo da carga de trabalho, filas de comandos longos diminuir a importância dos tempos de acesso rápido.